터널 브로커(Tunnel Broker)를 이용한 IPv6 접속 방법

일반 IPv4 인터넷 환경에서 IPv6 주소체계를 이용하기 위해 IPv6-in-IPv4 터널링(IPv6 터널링)을 이용합니다. IPv6 포탈에서는 여러 문서를 통해 6to4, ISATAP, Teredo 등의 자동 터널링 이용 방법을 소개했습니다.

본 문서에서는 최근 이용이 증가하고 있는터널 브로커(tunnel broker)를 이용한 IPv6 접속 방법을 알아보겠습니다.

1. 터널 브로커의 개념

일반적으로 IPv6 터널을 구성하는 방법에는 설정 터널(수동터널, configured tunnel)과 자동 터널(automatic tunnel)이 있습니다.

설정 터널은 미리 준비된 IPv6 주소 블록을 이용하여 라우터-라우터, 네트워크-네트워크간 IPv6 터널을 구성하는데 주로 이용되며 관리자가 복잡한 IPv6 터널 설정을 직접 해야 하는 부담이 있으며 IPv4 주소와 관계없이 IPv6 터널을 생성할 수 있습니다.

자동 터널은 일련의 터널 생성 절차를 자동으로 수행하며 단말의 IPv4 주소를 기반으로 단말-라우터, 단말-단말간 IPv6 터널을 형성하는 방법입니다. 이는 복잡한 터널 설정 방법을 몰라도 IPv6 터널 형성을 위한 TEP(Tunnel End Point, 보통 라우터)의 IPv4 주소와 간단한 설정 명령만 알면 IPv6 터널을 형성할 수 있습니다. 여러분이 일반적으로 이용하는 6to4, ISATAP, Teredo 터널링은 모두 자동 터널입니다..

터널 브로커는 일종의 자동 터널링 기법으로 기존 설정 터널(수동 터널)의 단점인 터널 설정 및 관리상의 어려움을 해결할 수 있습니다. 즉 터널 설정을 도와주고 설정된 터널을 관리하기 위한 별도의 터널 브로커 서버를 구성하고 사용자의 터널 생성 요청을 자동으로 처리합니다.

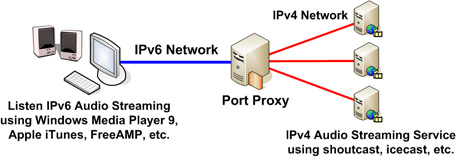

일부 터널 브로커 서비스는 사설 IPv4 환경에서도 IPv6 주소체계를 이용할 수 있는 NAT Traversal을 지원하고, 터널 설정을 위한 프로토콜(TSP: Tunnel Setup Protocol)을 위한 전용 클라이언트를 제공하기도 합니다.

2. 국내외 주요 터널 브로커 서비스

현재 유럽을 중심으로 전세계에 약 10여개의 터널 브로커 서비스가 운영되고 있습니다. 그러나 국내에는 정상적으로 동작하는 터널 브로커 서버가 현재는(2004.9월 기준) 없는 것으로 파악됩니다. 한국전산원 6NGIX 홈페이지에서 터널 브로커 서비스가 제공되었으나 지금은 정상 동작을 하지 않는 것 같습니다. (2004년 12월경에 IPv6 포탈에서 터널 브로커 서비스를 재개할 예정이라고 합니다.)

국내에 터널 브로커 서버가 없는 경우 해외의 터널 브로커 서버를 이용해야 하는데, 이 경우 IPv6 데이터가 해외를 경우하는 문제가 발생합니다. 예를 들어 유럽의 터널 브로커 서비스를 이용하여 IPv6 주소를 할당받고 IPv6 포탈 서비스를 이용할 경우 사용자 PC >> 해외 네트워크 >> 유럽 >> 해외 네트워크 >> IPv6 포탈 서비스(Vsix.Net) 경로를 거치게 됩니다. 만약 국내에 있는 터널링 서비스를 이용할 경우 사용자 PC >> 국내 네트워크 >> IPv6 포탈의 경로를 거치게 되어 네트워크 응답 및 전송 속도가 빠르게 나옵니다.

< 해외의 터널 브로커를 이용하는 경우 >

해외의 주요 터널 브로커 서비스를 알아보면 아래와 같습니다.

3. Freenet6 터널 브로커 서비스

본 문서에서는 Freenet6 터널 브로커 서비스를 이용하겠습니다.

Freenet6 터널 브로커 서비스를 이용하기 위해서는 크게 두 가지 조건이 필요합니다. 우선 IPv6 스택이 설치되어 있어야 하며, 터널 브로커 서비스에 사용자 등록(가입) 해야 합니다.

터널 브로커 서비스에 가입을 하는 이유는 터널 브로커 서비스는 개인에게 공인 IPv6 주소 또는 IPv6 주소 블록을 할당하는 것이므로, 주소 할당 정보를 관리해야 합니다. 그리고 일정 기간동안 사용이 없으면 할당된 주소를 회수하게 됩니다. 이러한 IPv6 주소의 효율적인 할당 및 회수를 위해 서비스 가입을 요구하고 있습니다.(물론 익명으로도 이용 가능합니다.)

가. Freenet6 서비스 접속

Freenet6 터널 브로커 서비스는 유럽의 Hexago사에서 제공하고 있습니다.

http://www.hexago.com또는http://www.freenet6.com으로 접속합니다.

< Hexago(Freenet6) 홈페이지 >

나. Freenet6 서비스 가입(Step1)

익명으로 Freenet6 서비스를 이용할 수도 있지만, 좀더 특화된 서비스를 위해 사용자 등록을 하겠습니다.

홈페이지 중앙 상단의 "Get IPv6 in 3 steps" 버튼을 클릭하고, 사용자 등록 양식에 필요한 정보를 입력하고 등록을 하면 "User Account Creation Succeeded" 메시지가 나오고, Step 2로 진행합니다.

** 사용자 암호는 서비스 가입시 기입한 E-Mail 주소로 발송이 됩니다.

다. TSP Client 다운로드 및 설치(Step2 and Step3)

Step2에서는 자신의 OS에 적합한 TSP(Tunnel Setup Protocol) Client를 다운로드 받습니다. 아래 그림에서 Windows XP용 Binary Code를 다운로드합니다.

** 본 문서에서는 Windows XP OS를 중심으로 설명합니다.

< TSP Client 다운로드 화면 >

다운로드 받은 TSP-Client를 실행하면 일련의 설치 절치가 진행됩니다.

계속 "다음" 또는 "OK"를 누르면서 설치를 진행하다가 아래와 같은"하드웨어 설치" 메시지가 나오면 꼭 "계속" 버튼을 선택하여 IPv6 터널 가상 어뎁터를 설치하시기 바랍니다. 이 가상 어뎁터를 설치하지 않으면 Freenet6 서비스를 이용할 수 없습니다.

< TAP/TUN IPv6 Adapter 설치 화면 >

설치가 모두 완료되었으면, c:\program fils\tsp-client 폴더에 TSP Client가 설치되어 있습니다.

** 보다 자세한 설치 방법은 Windows Installation Guide[다운로드]를 참고 하시기 바랍니다.

라. TSP Client 환경 설정

Freenet6 서비스를 보다 잘 이용하기 위해서는 Step1에서 생성한 사용자 ID와 암호를 TSP Client 설정파일(tspc.conf)에 입력해야 합니다.

TSP Clinet가 설치된 폴더(c:\program fils\tsp-client)에서 tscp.conf 파일을 열어 텍스트에디터로"userid="와"passwd="에 Step1에서 등록한 ID와 암호를 입력합니다.

그리고 익명으로 Freenet6 서비스를 이용하지 않기 때문에 server 항목을 server=broker.freenet6.net 로 변경합니다.

< userid와 passwd 변경 >

< 익명 서버에서 인증을 받는 서버로 변경 >

** 만약 별도의 등록과정을 거치지 않고 freenet6 서비스를 사용하려면 TSPC Client를 설치한 후 tspc.conf 파일을 수정하지 않고 바로 tspc.exe를 실행하면 됩니다. 하지만 익명으로 서비스를 이용하면 고정된 IPv6 주소를 받지 못하고 새로 접속을 할 때마다 IPv6 주소가 변경됩니다. 그리고 Userid에 해당되는 도메인 네임을 가질 수 없습니다.

** 만약 사용자 등록을 하고 그에 맞게 tspc.conf 파일을 수정한 뒤 IPv6 터널을 설정하면 항상 일정한 IPv6 주소를 할당 받으며, 자신의id.freenet6.com(예: ahnchul.freenet6.com) 형태의 도메인이 형성됩니다.

라. 터널 브로커를 이용한 터널 생성전 확인 사항

Freenet6 터널 브로커 서버와 IPv6 터널을 형성하기 이전에 타 IPv6 터널과 혼란을 피하기 위해 기존에 설정되어 있는 각종 IPv6 터널(6to4, ISATAP, Teredo)을 비활성화(disable) 하는 것이 좋습니다.

o 6to4 터널 비활성화 : netsh interface ipv6 6to4 set state state=disabled

o ISATAP 터널 비활성화

- netsh interface ipv6 isatap set state disabled 또는

- netsh interface ipv6 isatap set router isatap.ngix.ne.kr diabled

o Teredo 비 활성화 : netsh interface ipv6 set teredo disable

명령프롬프트에서 ipconfig 명령을 내려 아래 그림처럼 IPv6 터널이 모두 비활성화되었는지 확인합니다.

< 모든 터널 인터페이스가 비 활성화된 화면 >

라. 공인 IPv4 주소 환경에서 IPv6 터널 형성

공인 IPv6 주소환경에서 IPv6 터널을 형성하기 위해서는 tspc.conf 파일을 수정하고 tspc.exe 파일을 실행하면 곧바로 freenet6로 부터 할당받은 자신의 IPv6 주소를 아래 그림처럼 확인할 수 있습니다.

** 터널이 형성되는 과정을 자세히 확인하시려면 tspc.exe -vvv를 입력합니다.

** 공인 IPv4 환경에서 IPv6 터널을 형성하는 경우 TSP Client 설치과정에서 생성된 "TAP/TUN IPv6 Adapter"는 이용하지 않습니다.

< 공인 IPv4 환경에서 터널이 형성된 경우 >

마. 사설 IPv4 주소환경에서 IPv6 터널 형성(NAT traversal)

Freenet6는 사설 IPv4 환경에서 IPv6 터널을 형성해주는 NAT Traversal을 지원합니다.

사설 IPv4 환경에서 IPv6 터널을 형성하기 위해서는 공인 IPv4 환경에서와 동일하게 tspc.exe 파일을 실행하면 바로 freenet6로 부터 할당받은 자신의 IPv6 주소를 확인할 수 있습니다.

< 사설 IPv4 환경에서 터널이 형성된 경우 >

실제로 ipconfig 명령을 이용하여 시스템에 생성된 IPv6 주소를 확인해 보면 아래와 같습니다.

< 사설 IPv4 환경에서 형성된 공인 IPv6 주소 >

단 이 과정에서 "TAP/TUN IPv6 Adapter" 인터페이스가 활성화됩니다.

주의하실 점은 사설 IPv4 환경에서 IPv6 터널을 실행하신 경우에는 tspc.exe가 실행되고 있는 윈도우즈 창을 절대로 닫으시면 안됩니다. 이는 사설 IPv4 환경에서 터널 브로커와 터널 지속을 위한 데이터를 계속 주고 받아야 하기 때문입니다.

< TAP/TUN IPv6 Adapter가 활성화된 그림 >

아. IPv6 네트워크 테스트 및 IPv6 웹사이트 접속

이제 IPv6 네트워크 테스트 및 IPv6 웹사이트 접속을 해보겠습니다.

IPv6 네트워크 테스트는 한국전산원 IPv6 포탈 서비스와 ping6 테스트를 합니다.

그런데 이미 설명드린 바와 같이 freenet6 터널 브로커가 유럽에 있기 때문에 IPv6 데이터가 유럽을 거쳐서 다시 한국으로 들어오게 됩니다. 이러한 문제점으로 인하여 ping에 대한 응답시간이 거의 500ms를 넘어가고 있습니다.

만약 국내에 터널 브로커 서버가 있다면 아래와 같이 약 10~20ms 정도로 응답시간이 나올 것입니다. 하지만 국내에는 적절한 터널 브로커가 없습니다.

아래 화면은 freenet6 터널브로커 서비스를 이용해 IPv6 포탈 서비스에 접속한 화면입니다.

IPv6 접속 통계 부분을에서 freenet6 터널 브로커에 의해 할당받은 IPv6 주소(2001:5c0:8fff:fffe::5f5)로 연결이 이루어진 것을 알 수 있습니다.

사. 생성된 IPv6 터널의 삭제

터널 브로커에 의해 생성된 IPv6 터널이 더 이상 필요없이 삭제를 하려면 시스템을 재시작하거나,

netsh interface ipv6 reset all 명령을 입력하면 됩니다.

그리고 사설 IPv4 환경에서 터널을 형성한 경우에는 tspc 클라이언트가 실행되고 있던 윈도우즈 창을 종료하면 자동으로 터널이 종료됩니다.

4. 기타 참고 사항

지금까지 freenet6 터널 브로커 서비스의 이용 방법을 알아 보았습니다.

한가지 중요한 사항은 시스템을 재시작하면 기존 터널브로커간 터널 설정이 초기화(삭제)됩니다. 따라서 계속 터널 브로커 서비스를 이용하시려면 "시작 프로그램"에 tspc 클라이언트를 등록하여 시스템이 시작될 때 자동으로 tspc 클라어언트가 실행되도록 해야 합니다.

![]()

![]()